È in corso una campagna SPAM, viene inviata una email che sembra di cPanel, indicando che l’account è vicino al limite di spazio.

L’email contiene uno o più link verso un sito di phishing, che replica la pagina di login di cPanel.

Una volta inseriti i dati di login di cPanel questi vengono salvati dagli spammer, e l’utente viene rediretto sul vero cPanel, e viene effettuato il login correttamente, in modo che l’utente non si accorga di niente.

Vediamo esattamente come funziona e come possiamo difenderci.

Indice

Cos’è il phishing?

Il phishing (in questo caso specifico cPanel phishing) è una truffa effettuata su internet. In questo tipo di truffa si cerca di ingannare la vittima convincendola a fornire informazioni personali.

Questo obiettivo viene raggiunto inviando l’utente su una pagina di login che appare identica alla pagina di login reale.

Spesso, come in questo caso, viene inviata una email che indica un problema da risolvere.

L’utente ignaro clicca sul link all’interno della mail e viene rimandato su una pagina di login identica a quella che l’utente è abituato a usare.

L’utente inserisce i dati, che vengono salvati dal truffatore, e viene rediretto al vero servizio e loggato, in modo che non si accorga che i suoi dati sono stati compromessi.

Cosa sta succedendo in questo caso? cPanel phishing

Già in passato erano successe truffe di questo tipo, dove degli spammer inviavano email per fare cPanel phishing

Questa volta, giudicando dal numero di email che abbiamo trovato e dal numero di contatti ricevuti dai nostri clienti, abbiamo modo di pensare che si tratti di un attacco di grandi entità.

- Le email vengono inviate principalmente verso info@dominio.it

- Le email non vengono riconosciute dall’antispam.

- Il sito che raccoglie i dati è sempre diverso.

- I server che inviano lo spam sono sempre diversi.

Si tratta di una campagna curata nei minimi particolari, abbiamo modo di pensare che ci sia un team dietro e con buona probabilità faranno una strage.

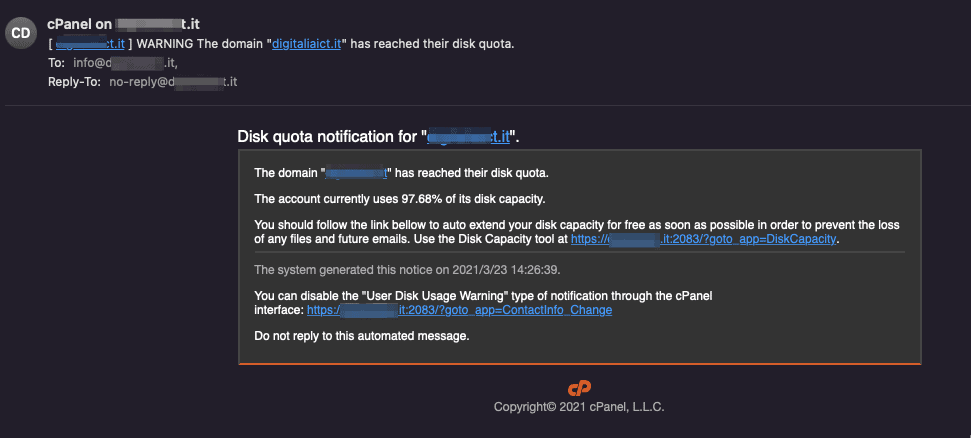

Nel caso specifico l’utente riceve una email come questa:

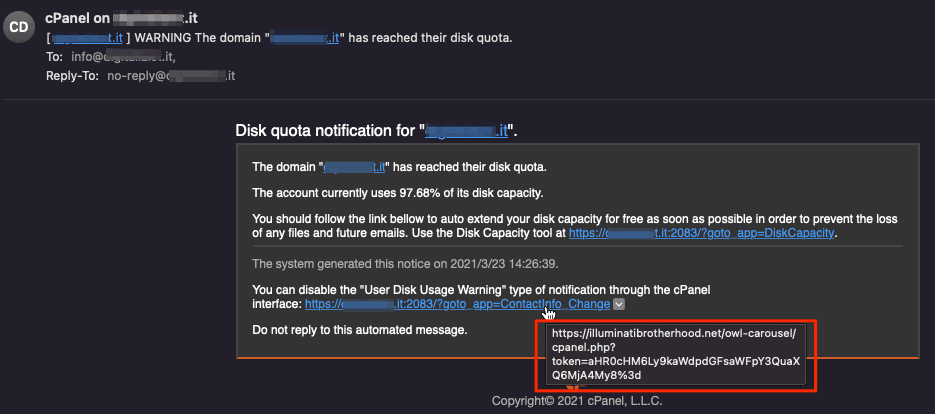

Vediamo che lo spammer ci fornisce due diversi link, che puntano alla stessa (falsa) pagina di login.

Come vediamo l’url non ha niente a che vedere con il sito dell’utente.

Se controlliamo bene possiamo capire che si tratta in realtà di un sito bucato che viene usato per fare phishing.

Il token altro non è che un base64 dell’url al quale rimandare l’utente dopo che i dati di accesso vengono inseriti, in modo da permettere il login nel vero pannello di controllo.

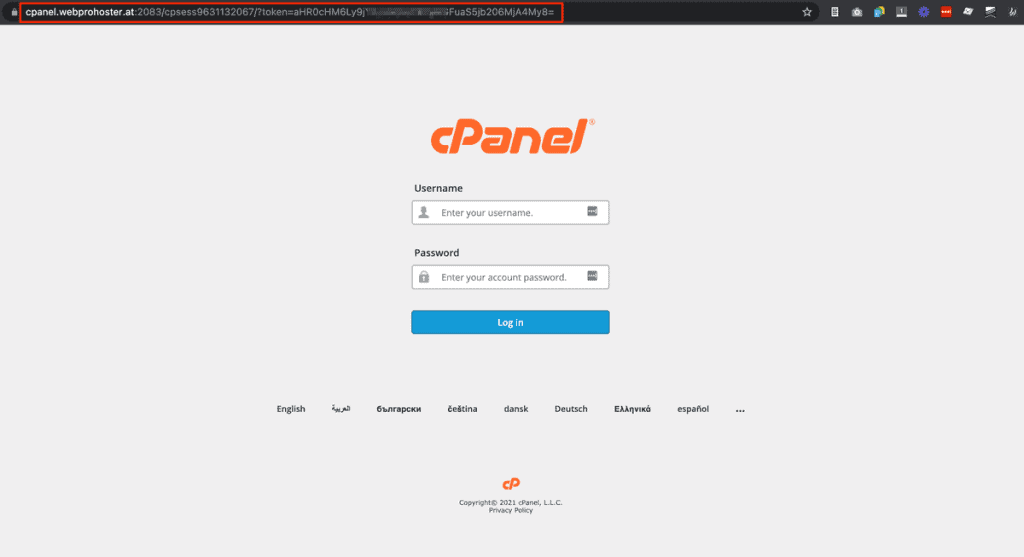

Se clicchiamo su quel link l’utente viene reindirizzato sulla falsa pagina di login:

La pagina è identica alla pagina di cPanel, l’unico modo per capire se sia la pagina reale o meno è quello di controllare la barra dell’indirizzo.

In questo caso vediamo un indirizzo che non ha niente a che vedere col nostro sito web.

Se infatti ti vuoi collegare ad un cPanel di SupportHost il link al cpanel sarà dominio.it:2083 dove dominio.it è il nome del tuo dominio.

Il contenuto di queste email

Andiamo a vedere come sono impostate queste email, in questo modo sai che se ricevi una mail di questo tipo si tratta probabilmente di spam.

Per adesso le email che abbiamo riscontrato erano tutte identiche, con l’unica differenza di avere una soglia di spazio leggermente diversa, e ovviamente il nome del dominio diverso.

La mail viene inviata da questo indirizzo, e contiene un header reply-to verso lo stesso indirizzo:

no-reply@dominio.com (dove dominio.com è il domino che cercano di attaccare)

Oggetto:

[ dominio.com ] WARNING The domain "dominio.com" has reached their disk quota.

Corpo della mail (ha una grafica identica a quella di cPanel, il testo che abbiamo finora è questo:

Disk quota notification for "dominio.com". The domain "dominio.com" has reached their disk quota. The account currently uses 98.86% of its disk capacity. You should follow the link bellow to auto extend your disk capacity for free as soon as possible in order to prevent the loss of any files and future emails. Use the Disk Capacity tool at https://dominio.com:2083/?goto_app=DiskCapacity. The system generated this notice on 2021/3/23 15:48:53. You can disable the "User Disk Usage Warning" type of notification through the cPanel interface: https://dominio.com:2083/?goto_app=ContactInfo_Change Do not reply to this automated message.

Se hai ricevuto email con un testo diverso fammelo sapere in un commento per aggiornare questo articolo.

Come difendersi dal phishing

Il phishing prende di mira l’utente inesperto, oppure l’utente esperto ma distratto.

Purtroppo questo fenomeno è molto comune, periodicamente si ricevono email relative a problemi con PayPal, con una carta di credito, col conto bancario, o altro.

Difendersi da queste truffe online è facilissimo, basta non cliccare su nessun link che arriva tramite email.

Oppure controllare la barra dell’indirizzo dopo aver cliccato, ma la soluzione sopra è senza dubbio più sicura.

Hai ricevuto una email che ti indica un problema e un link per la soluzione?

È possibile che sia una mail legittima, come che sia una mail di phishing.

Nessun problema, invece di cliccare sul link contenuto nella mail per controllare cosa è successo, fai il login a cPanel (o alla tua banca se la mail di phishing è di tipo diverso)come faresti normalmente dal pannello di controllo e accertati se si tratta di un problema reale o se invece era solo una email di SPAM per cercare di rubare i tuoi dati di accesso.

NOTA: è possibile controllare se la mail è veritiera o meno controllando gli header, ma per lo scopo di questo articolo non scendiamo in questi dettagli.

Cosa fare se ho inserito i dati

Se hai inserito i dati di accesso senza pensare, possiamo risolvere.

La prima cosa da fare è cambiare la password del cPanel ed abilitare l’autenticazione a due fattori per cPanel e contatta il nostro supporto.

In questo modo ti assicuri che nessuno possa avere accesso al tuo account in futuro.

Ancora nessun account dei nostri clienti è stato violato, quindi non conosciamo esattamente come questi spammer andranno a usare i dati di accesso in futuro.

Potrebbero essere interessati a usare questi account per inviare altro SPAM e fare altro phishing raggiungendo un volume di dimensioni impressionanti.

Potrebbero essere interessati a cercare nel database nel caso di siti ecommerce, per prendere tutti i dati dei clienti paganti e continuare con altre azioni illegali.

Purtroppo non possiamo saperlo con certezza, l’unica cosa che posasimo fare al momento è evitare errori e difenderci: non fornire loro i nostri dati di accesso.

Cosa facciamo per difendere i nostri clienti

Ci sono soltanto due cose che possiamo fare per difendere i nostri clienti da un errore che potrebbe costare caro.

Abbiamo inviato una email a tutti i nostri clienti per informarli di questa situazione, in modo che sappiano che è in corso una campagna di questo tipo.

Tutti gli account sono protetti con imunify360, che ci aiuta a individuare malware. Inoltre monitoriamo i numeri di email in uscita per capire se un account invia spam e poter intervenire nel minor tempo possibile.

Conclusioni

Abbiamo visto come sia in corso una campagna SPAM/phishing che sembra avere dimensioni importanti.

Se non viene posta la dovuta attenzione è possibile che per errore diamo i dati di accesso al nostro account cPanel a dei malintenzionati.

Non siamo sicuri di quale sia lo scopo di queste persone.

Siamo però sicuri che si tratti di una campagna di grandi dimensioni che ha il potenziale di fare grandi danni.

Hai ricevuto una di queste email? Il testo coincideva con quello che ho indicato nell’articolo? Fammelo sapere il un commento per poter tenere aggiornato questo articolo!

Pronto a costruire il tuo sito WordPress?

Prova il nostro servizio gratuitamente per 14 giorni. Nessun impegno, nessuna carta di credito richiesta.